在數字化浪潮席卷全球的今天,網絡邊界日益模糊,傳統基于邊界防護的“城堡與護城河”安全模型已顯得力不從心。高級持續性威脅(APT)、內部風險、云與移動辦公的普及,使得安全防線頻頻告急。在此背景下,“零信任”(Zero Trust)安全架構應運而生,它不僅是一種技術理念的革新,更正在成為現代網絡安全,特別是網絡與信息安全軟件開發所依賴的新基石。

一、 零信任:永不信任,持續驗證

零信任的核心思想可以概括為“從不信任,始終驗證”。它摒棄了傳統網絡中“內網即安全”的隱含信任假設,認為威脅可能存在于網絡內外任何地方。因此,對任何試圖訪問網絡資源的用戶、設備、應用或工作負載,無論其位于網絡內部還是外部,都必須經過嚴格的身份認證、授權和持續的安全狀態評估,才能獲得最小必需的訪問權限。

這一理念的落地,依賴于幾個關鍵原則:

- 顯式驗證:每次訪問請求都必須基于所有可用數據點進行嚴格認證和授權。

- 最小權限訪問:授予用戶和設備完成其任務所必需的最小權限,并實時調整。

- 假定 breach:假設網絡環境已被滲透,因此必須分段、隔離訪問,并監控所有流量以限制橫向移動。

二、 零信任如何重塑信息安全軟件開發

對于專注于網絡與信息安全領域的軟件開發而言,零信任并非一個獨立的產品,而是一套需要深度融入應用設計、開發與運維全生命周期的架構范式。它從以下幾個根本層面重塑了開發實踐:

1. 身份成為新的安全邊界

軟件不再僅僅依賴IP地址或網絡位置來判斷可信度。開發重點轉向構建強大的、基于身份的訪問控制體系。這要求軟件集成多因素認證(MFA)、單點登錄(SSO)、身份治理與管理(IGA)以及細粒度的動態授權策略引擎。API安全變得至關重要,每個微服務間的調用都需要進行服務身份認證和授權。

2. 數據安全與加密的普遍化

在零信任模型中,數據是保護的核心。安全軟件開發必須將“始終加密”和“端到端加密”作為默認選項,無論是在傳輸中還是靜態存儲時。開發人員需要更嫻熟地運用加密庫、密鑰管理服務,并確保即使基礎設施被攻破,數據本身仍能得到保護。

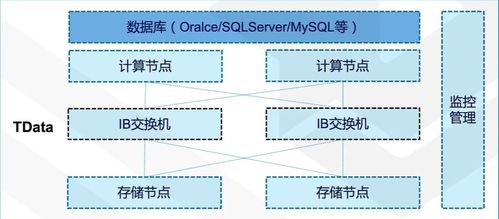

3. 微隔離與軟件定義邊界(SDP)

為了限制攻擊者的橫向移動,安全軟件需要實現網絡和應用的微隔離。這意味著在軟件開發中,需要集成或能夠適應SDP控制器,使應用程序和工作負載能夠動態地創建加密的、一對一的網絡連接,替代傳統的寬泛網絡訪問。容器和云原生環境下的安全組策略、服務網格(如Istio)中的安全功能開發成為關鍵。

4. 持續的安全狀態評估與自動化響應

安全軟件需要具備持續的監控和評估能力,收集用戶行為、設備健康狀態、漏洞情報等信號。開發重點包括集成安全信息和事件管理(SIEM)、擴展檢測與響應(XDR)平臺,并實現自動化編排與響應(SOAR)。當檢測到異常或設備不符合安全策略(如補丁缺失、病毒庫過期)時,軟件應能自動觸發響應,如降權訪問或中斷會話。

5. 開發安全左移與安全即代碼

零信任要求安全性在軟件開發生命周期的最早階段就被植入。這推動了DevSecOps的深入實踐。安全軟件開發本身也需要采用這些原則:將安全策略作為代碼(Policy as Code)進行管理和版本控制,在CI/CD流水線中集成自動化的安全測試(SAST/DAST/SCA),確保開發出的安全組件自身是安全、可審計的。

三、 實施路徑與挑戰

從傳統架構過渡到零信任是一個旅程,而非一蹴而就的項目。對安全軟件開發團隊而言,建議的路徑是:

- 始于資產與數據:首先識別需要保護的關鍵資產和數據流。

- 強化身份管控:部署強大的統一身份平臺,這是零信任的基石。

- 分段漸進:從保護最關鍵的應用或數據開始,實施微隔離,逐步擴大范圍。

- 全面可視化:建立強大的日志、監控和分析能力,看清所有訪問行為。

- 持續優化:基于威脅情報和實際事件,不斷調整和優化訪問策略。

面臨的挑戰包括:現有遺留系統的改造困難、復雜的集成工作、性能考量以及對組織文化和流程的變革需求。

###

“零信任”不僅僅是一個流行詞,它代表了網絡安全范式的一次根本性轉變。對于網絡與信息安全軟件開發領域,它指明了未來發展的方向:構建以身份為中心、以數據為保護目標、無處不在的細粒度安全控制能力。將零信任原則深度融入軟件的設計與代碼之中,開發出更智能、更自適應、更內生的安全產品與解決方案,正是構筑未來數字世界可靠防線的關鍵所在。從“零信任”開始,我們正在奠定網絡安全堅實的新基石。